Title Thumbnail & Hero Image: แบนเนอร์ ISO27001 เวอร์ชั่น 2022, ที่มา: questinc.com, วันสืบค้น: 17 พฤศจิกายน 2568.

ISO/IEC 27001 คู่มือการควบคุม 1

First revision: Nov.21, 2025

Last change: Jan.23, 2026

สืบค้น รวบรวม เรียบเรียง แปล และปริวรรตโดย อภิรักษ์ กาญจนคงคา.

1.

หน้าที่ 1

1. ความปลอดภัยด้านสารสนเทศ (Information security)

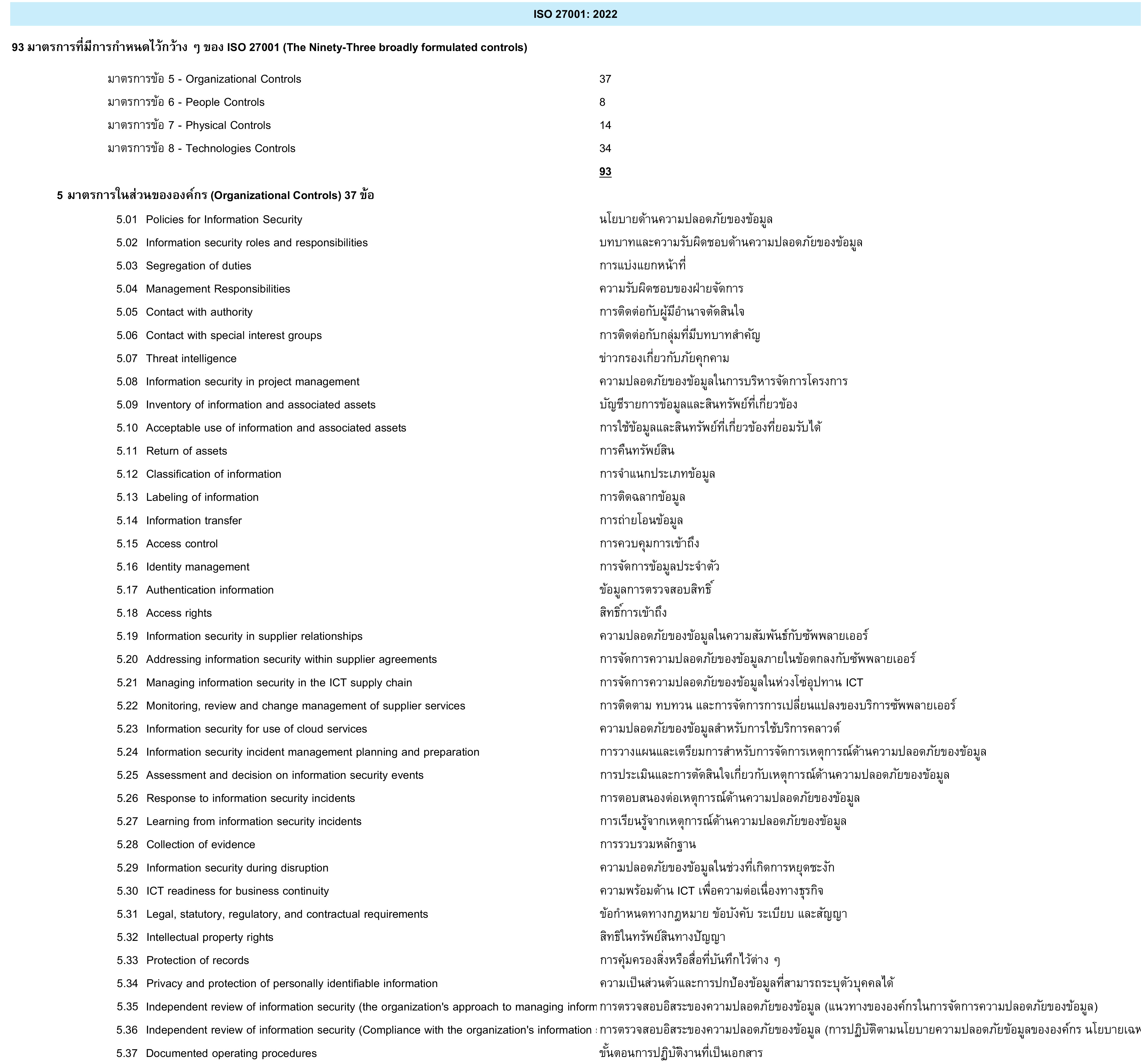

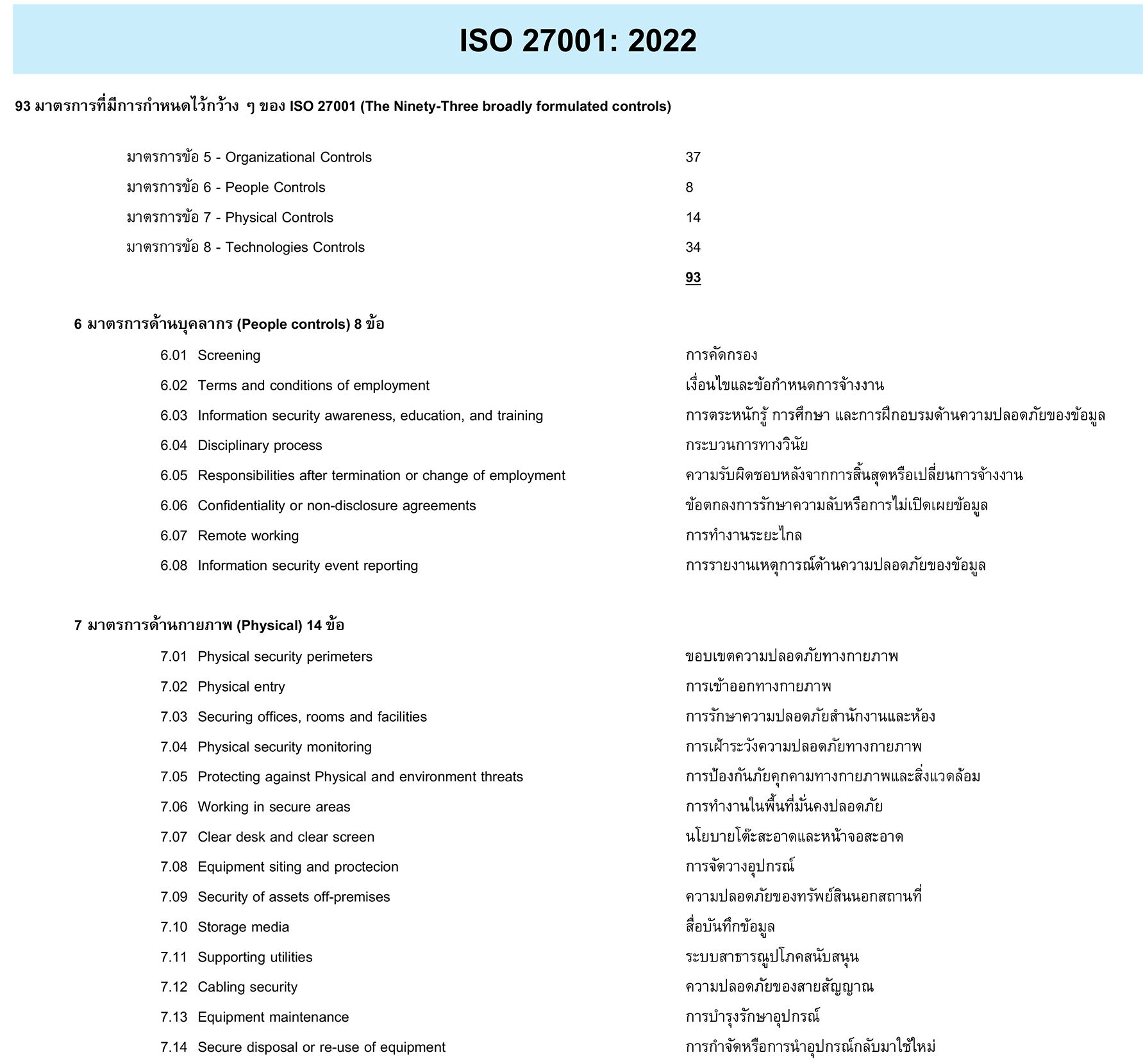

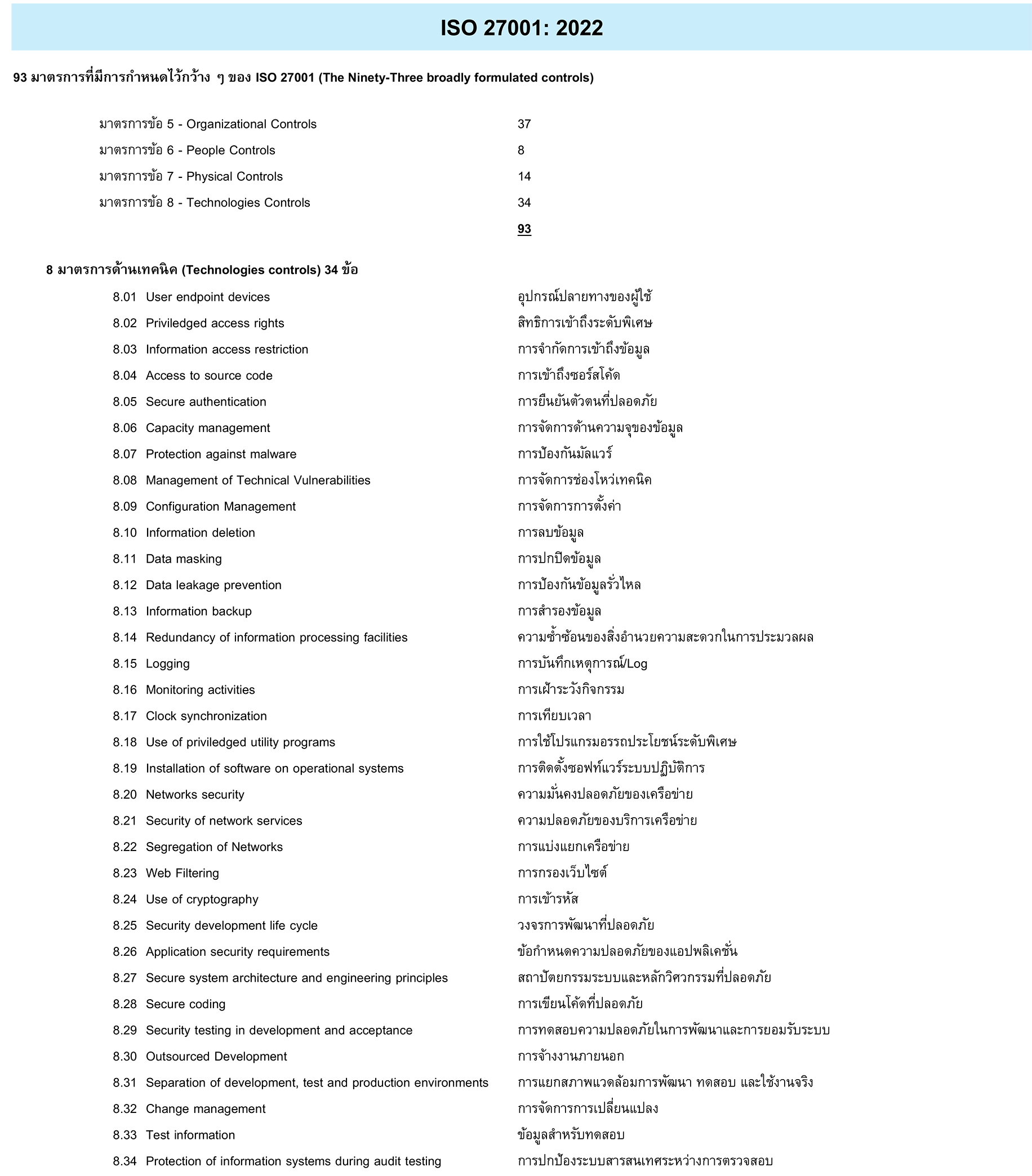

- มีระบบควบคุม 93 แบบ - ระบบควบคุม 93 แบบที่จัดทำขึ้นอย่างกว้าง ๆ

- IEC - คณะกรรมการอิเล็กโทรเทคนิคระหว่างประเทศ (International Electrotechnical Commission), มาตรฐาน IEC เป็นแนวทางปฏิบัติระหว่างประเทศที่พัฒนาโดยคณะกรรมการอิเล็กโทรเทคนิคระหว่างประเทศ เพื่อให้มั่นใจถึงความปลอดภัย ประสิทธิภาพ และการทำงานร่วมกันของระบบไฟฟ้าและอิเล็กทรอนิกส์.

กรอบมาตรการ 93 ข้อสำหรับ ISO 27001:2022, พัฒนาเมื่อ 21 พฤศจิกายน 2568.

1.

หน้าที่ 2

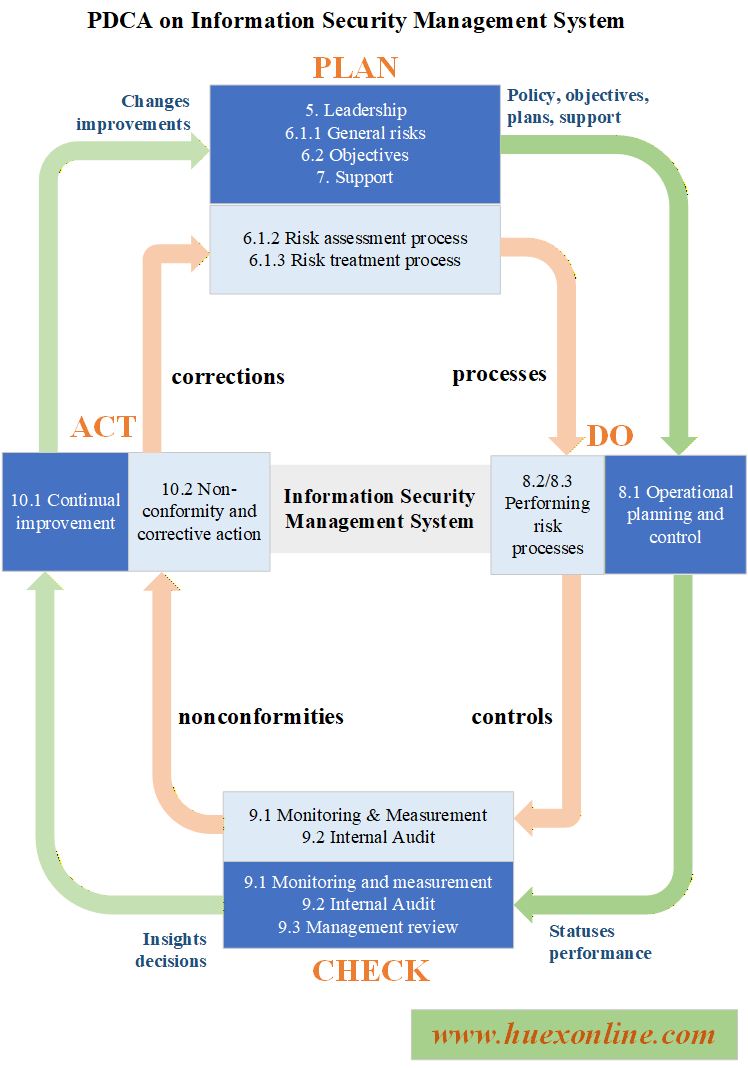

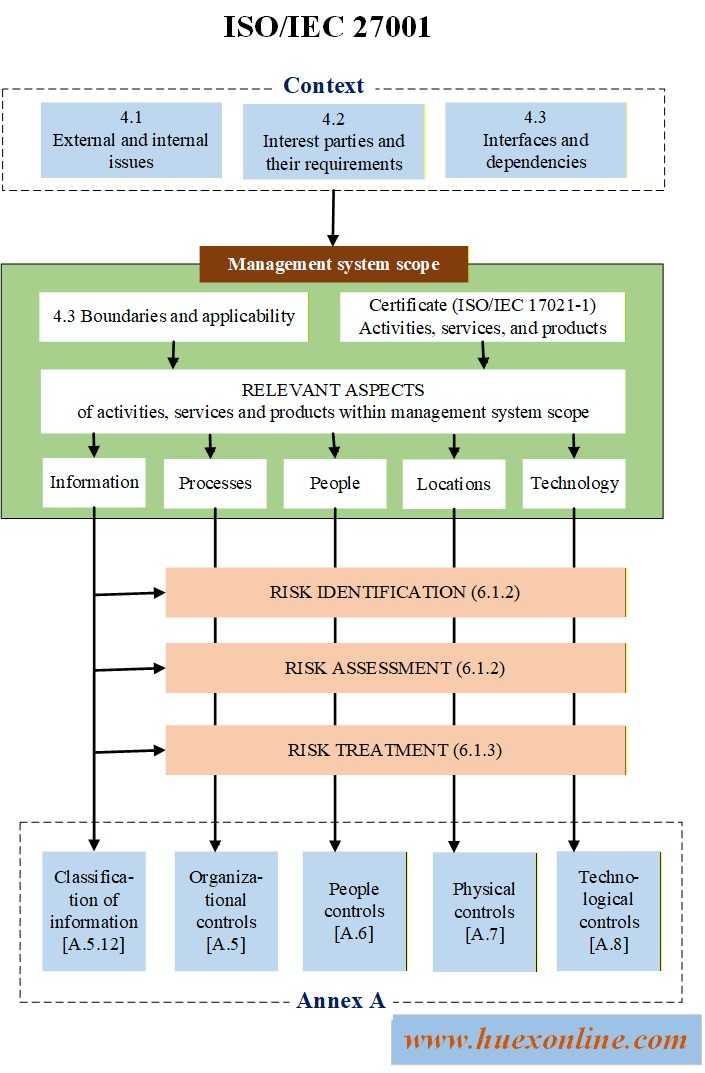

2. ISO/IEC 27001 - ระบบการจัดการ (Management system)

1.

หน้าที่ 3

3. ISO/IEC 27001 - ภาคผนวก ก.

ภาคผนวก ก.

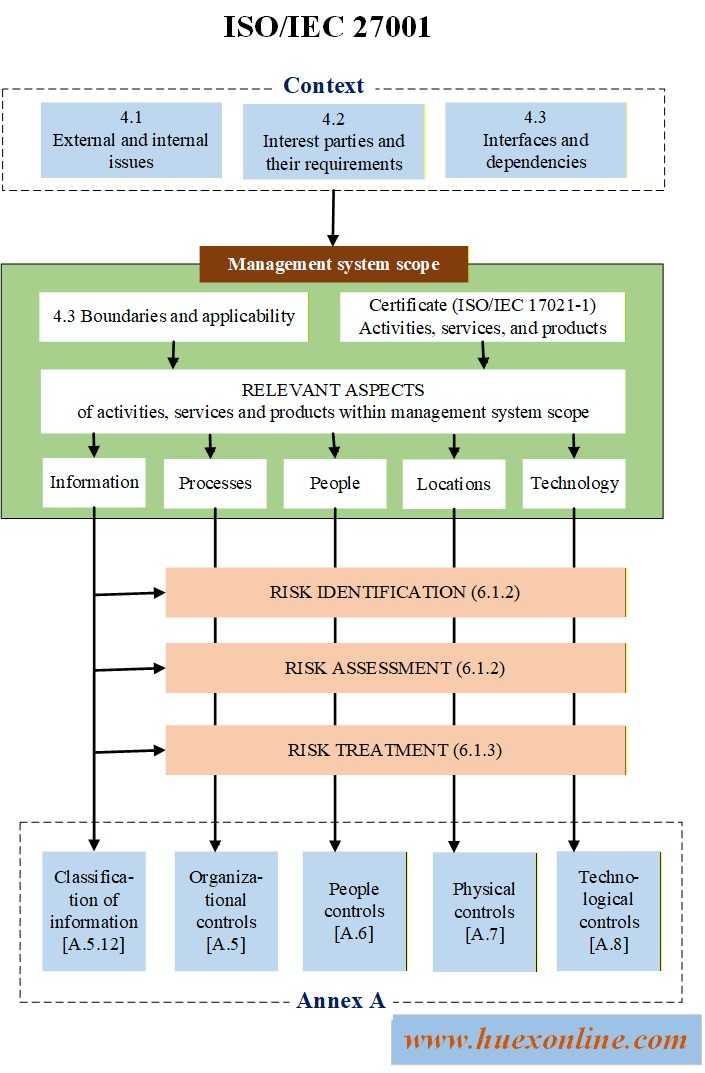

เมื่อหยิบมาตรฐาน ISO/IEC 27001 ของเราขึ้นมาและไปที่ภาคผนวก ก. ภาคผนวกนี้ประกอบด้วยมาตรการควบคุม 93 ประการที่เราสามารถนำไปใช้เพื่อจัดการความเสี่ยงด้านความปลอดภัยของข้อมูล.

โดยหลักการแล้ว ภาคผนวก ก อาจถูกละเว้นจากมาตรฐานสำหรับการนำระบบการจัดการด้านความปลอดภัยของข้อมูลมาใช้. ภาคผนวกนี้รวมอยู่ในมาตรฐานเพียงเพื่อให้หลังจากที่เราได้เลือกมาตรการของเราเองแล้ว เราสามารถตรวจสอบได้ว่าไม่มีการละเว้นมาตรการควบคุมที่จำเป็น (ดู ISMS ข้อ 6.1.3).

มาตรฐานต้องการป้องกันไม่ให้เรามองข้ามบางสิ่งบางอย่าง จึงได้รวมมาตรการควบคุมที่ใช้กันทั่วไป 93 ประการไว้ในภาคผนวก องค์กร ISO/IEC อธิบายมาตรการควบคุมเหล่านี้ในภาคผนวก ก. ว่า [5]:

การผสมผสานทั่วไปของการควบคุมความปลอดภัยของข้อมูลในระดับองค์กร บุคลากร ทางกายภาพ และเทคโนโลยี ซึ่งได้มาจากแนวปฏิบัติที่ดีที่สุดที่ได้รับการยอมรับในระดับสากล.

ตอนนี้ให้อ่านข้อความใต้หัวข้อภาคผนวก ก. โดยตรง. เริ่มต้นด้วยข้อความที่ว่า การควบคุมในภาคผนวก ก. นั้น "ได้รับมาโดยตรงและสอดคล้องกับที่ระบุไว้ใน ISO/IEC 27002".

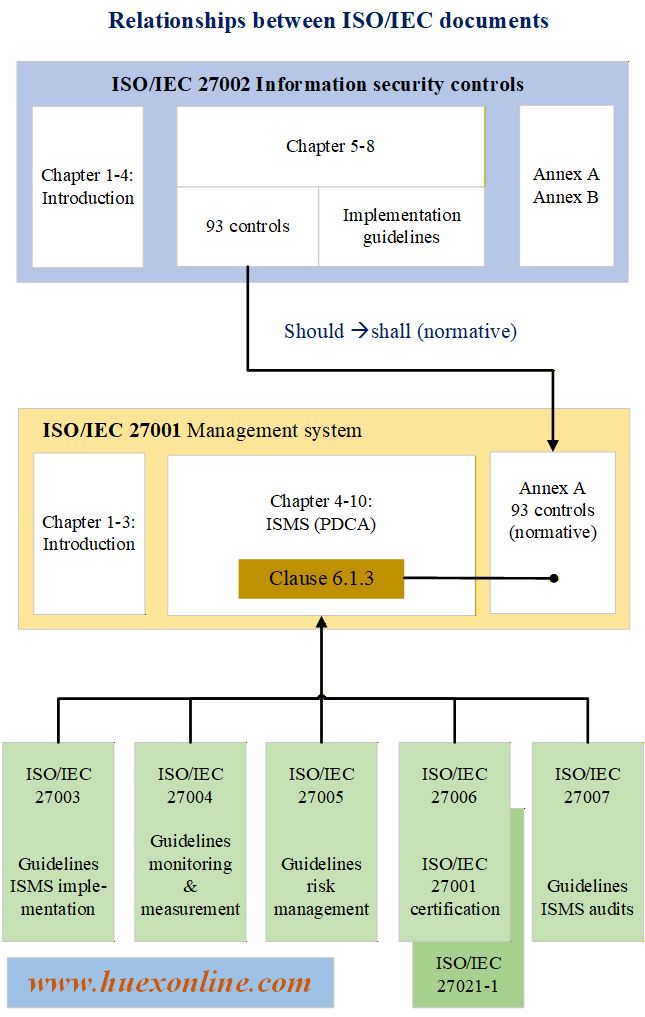

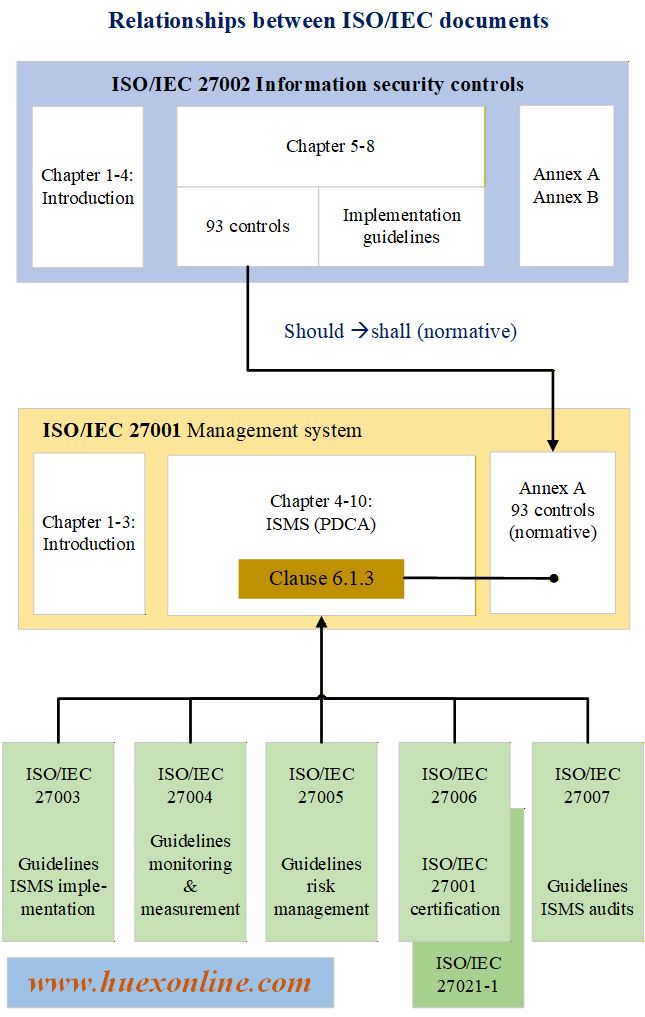

เหตุผลที่การกำหนดหมายเลขของการควบคุมในภาคผนวก ก. ของมาตรฐาน ISO/IEC 27001 เริ่มต้นที่เลข 5 แทนที่จะเป็นเลข 1 ก็คือ การควบคุมเหล่านี้มาจากมาตรฐาน ISO/IEC 27002 และครอบคลุมตั้งแต่บทที่ 5 เป็นต้นไป ดูภาพที่อยู่ติดกันเพื่อดูภาพรวมของความสัมพันธ์ระหว่างเอกสาร ISO/IEC ต่าง ๆ .

มีความแตกต่างที่สำคัญระหว่างการควบคุมเก้าสิบสามรายการที่ระบุไว้ในมาตรฐาน ISO/IEC 27002 และการควบคุมเก้าสิบสามรายการที่ระบุไว้ในภาคผนวก ก. ของมาตรฐาน ISO/IEC 27001 สำหรับการควบคุมทั้งหมดในมาตรฐาน ISO/IEC 27001 คำว่า "ควร - should" ซึ่งมีผลผูกพันจะถูกแทนที่ด้วยคำว่า "จะต้อง - shall" ที่บังคับใช้ ตัวอย่างต่อไปนี้แสดงให้เห็นถึงความแตกต่างนี้:

ตัวอย่าง

| ISO/IEC 27002-8.15: การบันทึกข้อมูล |

ISO/IEC 27001-8.15: การบันทึกข้อมูล |

| ควรจัดทำ จัดเก็บ ป้องกัน และวิเคราะห์บันทึกกิจกรรม ข้อผิดพลาด ความผิดปกติ และเหตุการณ์อื่น ๆ ที่เกี่ยวข้อง |

จะต้องจัดทำ จัดเก็บ ป้องกัน และวิเคราะห์บันทึกกิจกรรม ข้อผิดพลาด ความผิดปกติ และเหตุการณ์อื่น ๆ ที่เกี่ยวข้อง |

ด้วยการกำหนดให้การควบคุมเป็นข้อกำหนดมาตรฐาน มาตรฐาน ISO/IEC 27001 จึงบังคับให้เราต้องระบุว่าการควบคุมในภาคผนวก ก. ใดบ้างที่ใช้ได้หรือไม่ได้กับองค์กรของเรา เราต้องบันทึกข้อความนี้ในเอกสารอย่างเป็นทางการ: ถ้อยแถลงบังคับใช้ เราจะพูดถึงเรื่องนี้เพิ่มเติมในภายหลัง ก่อนอื่นมาพูดถึงเรื่องอื่นก่อน.

1.

ความสอดคล้องระหว่างการควบคุมกับความเสี่ยง (COHERENCE BETWEEN CONTROLS AND RISKS)

ลองนำมาตรฐาน ISO/IEC 27001 มาอ่านข้อความสั้น ๆ ใต้หัวข้อ "ภาคผนวก ก." อีกครั้ง ส่วนสุดท้ายของข้อความนี้ระบุว่า การควบคุมทั้งหมดในภาคผนวก ก."จะต้องใช้ในบริบทของ 6.1.3" นี่หมายความว่าอย่างไร?

1.

2.

หน้าที่ 4

ไดอะแกรมแสดงความสัมพันธ์ระหว่างเอกสารต่าง ๆ ในระบบ ISO/IEC, พัฒนาเมื่อ 8 ธันวาคม 2568

ไดอะแกรมแสดงความสัมพันธ์ระหว่างเอกสารต่าง ๆ ในระบบ ISO/IEC, พัฒนาเมื่อ 8 ธันวาคม 25681.

หน้าที่ 5

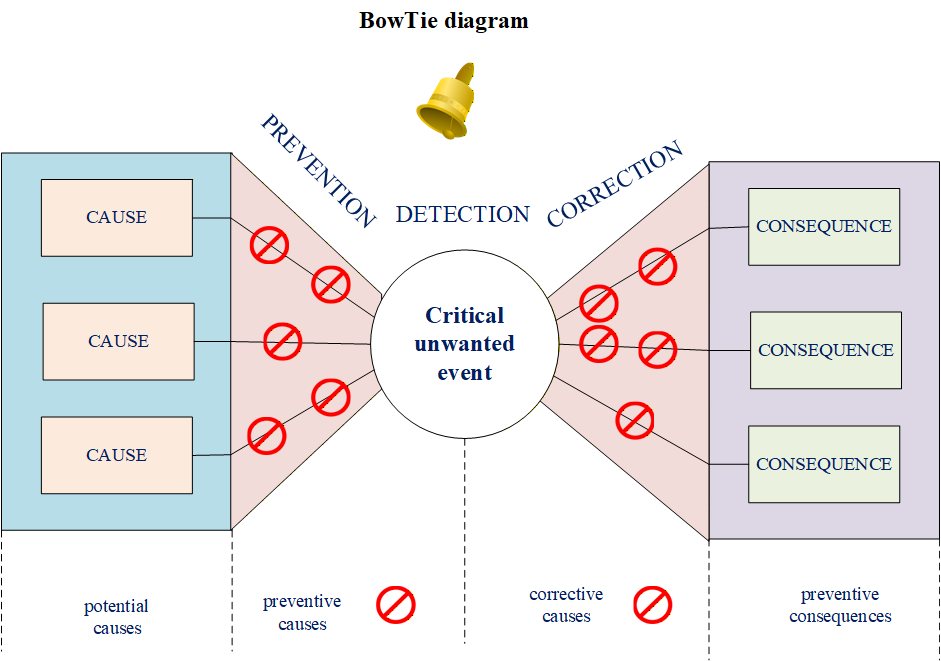

ในมาตรฐาน ให้ไปที่ข้อกำหนด ISMS ข้อ 6.1.3 ดังที่เราเห็น ข้อกำหนดนี้เกี่ยวกับการจัดการความเสี่ยงด้านความปลอดภัยของข้อมูล (Information security risk treatment). ดังนั้น มาตรการควบคุมทั้งเก้าสิบสามข้อในภาคผนวก ก. จึงมีจุดประสงค์เพื่อจัดการความเสี่ยงด้านความปลอดภัยของข้อมูลของเรา. กล่าวอีกนัยหนึ่ง ต้องมีความสอดคล้องกันอย่างมีเหตุผลระหว่างความเสี่ยงของเรากับการใช้มาตรการควบคุมในภาคผนวก ก.

ความสอดคล้องที่จำเป็นระหว่างการควบคุมและความเสี่ยงทำให้เกิดคำถามต่อไปนี้: รายชื่อการควบคุมเก้าสิบสามรายการหมายความว่าเราต้องระบุความเสี่ยงด้านความปลอดภัยของข้อมูลอย่างน้อยเก้าสิบสามรายการหรือไม่? ไม่ใช่เช่นนั้น โดยปกติแล้ว สามารถใช้การควบคุมหลายรายการพร้อมกันเพื่อจัดการกับความเสี่ยงหนึ่งรายการได้.

ตัวอย่าง

องค์กรต้องการลดความเสี่ยงที่แรนซัมแวร์จะส่งผลกระทบต่อความพร้อมใช้งานของข้อมูล. ความเสี่ยงดังกล่าวได้รับการจัดการผ่านการควบคุม/หรือมาตรการดังต่อไปนี้: การสร้างความตระหนัก การให้ความรู้ และการฝึกอบรม (6.3); การควบคุมมัลแวร์ (8.7); และการสำรองข้อมูล (8.13).

ในทำนองเดียวกัน ความเสี่ยงหลายประการอาจได้รับประโยชน์จากมาตรการเดียวกันได้. ตัวอย่างเช่น มาตรการ "การสร้างความตระหนัก การให้ความรู้ และการฝึกอบรม" (6.3) มักจะสามารถใช้ในการจัดการความเสี่ยงหลายประการได้. กล่าวโดยสรุปคือ ไม่มีความสัมพันธ์แบบหนึ่งต่อหนึ่งระหว่างความเสี่ยงกับมาตรการ.

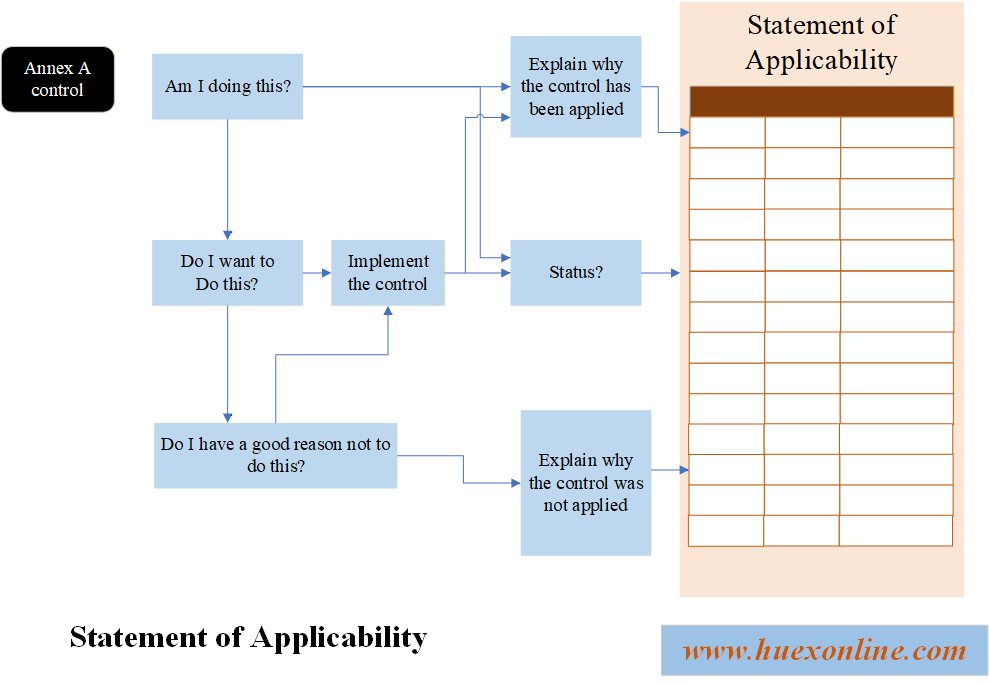

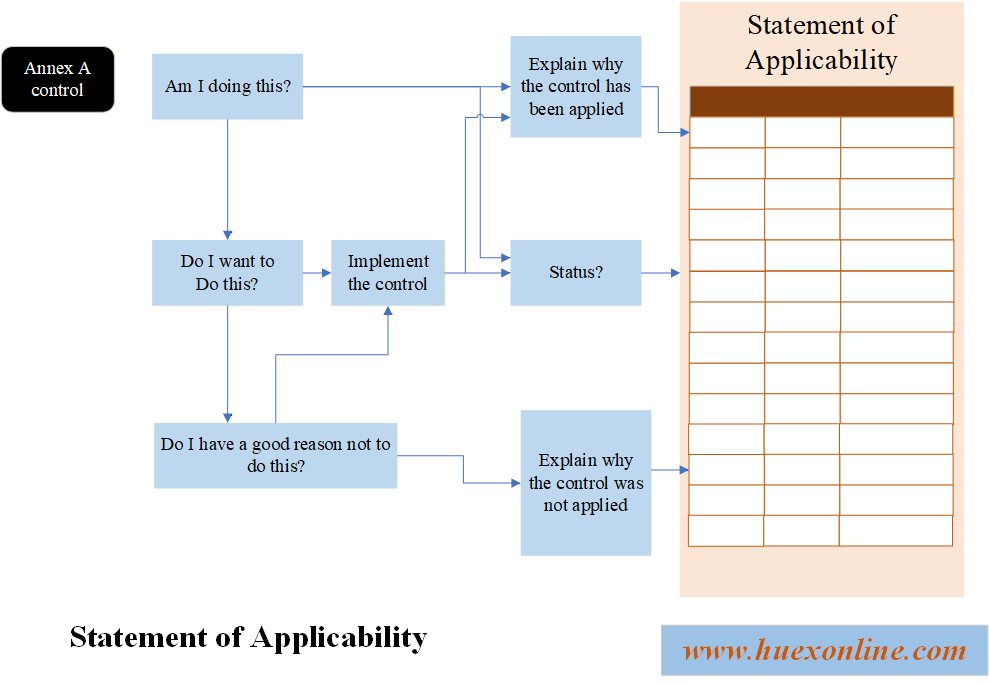

เราจำเป็นต้องใช้มาตรการควบคุมทั้งหมดหรือไม่? ไม่จำเป็นเลย..! หากเราไม่สามารถใช้มาตรการควบคุมในภาคผนวก ก. เพื่อจัดการความเสี่ยงของเราได้ เราอาจยกเว้นมาตรการควบคุมนี้ในถ้อยแถลงความเหมาะสม (Statement of Applicability - SOA) ของเรา.

ถ้อยแถลงความเหมาะสม (STATEMENT OF APPLICABILITY -SoA)

ข้อกำหนด ISMS ข้อ 6.1.3 กำหนดให้เราต้องจัดทำถ้อยแถลงความเหมาะสม (Statement of Applicability: SoA) ซึ่งเอกสารนี้ต้องมีข้อมูลดังต่อไปนี้:

- มาตรการควบคุมที่จำเป็น (The necessary controls). ระบุมาตรการควบคุมจำนวน 93 รายการตามภาคผนวก ก, ในรายงานการวิเคราะห์ของเรา รวมถึงคำอธิบายของมาตรการควบคุมอื่น ๆ ที่เราได้นำมาใช้.

- เหตุผลในการรวมมาตรการควบคุมเหล่านั้น (A justification for their inclusion). สำหรับแต่ละมาตรการควบคุมที่นำมาใช้ โปรดอธิบายสั้น ๆ ว่าเหตุใดเราจึงนำมาใช้.

- มาตรการควบคุมที่จำเป็นได้ถูกนำไปใช้หรือไม่ (Whether the necessary controls are implemented or not). สำหรับแต่ละมาตรการควบคุมที่นำมาใช้ โปรดระบุให้ชัดเจนว่าได้มีการนำไปใช้แล้วหรือไม่.

- เหตุผลในการไม่รวมมาตรการควบคุมในภาคผนวก ก ใด ๆ (The justification for excluding any of the Annex A controls). สำหรับแต่ละมาตรการควบคุมในภาคผนวก ก. ที่เราไม่ได้นำมาใช้ โปรดอธิบายสั้น ๆ ว่าเหตุใดจึงเป็นเช่นนั้น.

เพื่อให้มั่นใจว่ามาตรฐาน ISO/IEC 27001 ถูกนำไปใช้อย่างถูกต้อง องค์กร ISO/IEC ได้เผนแพร่มาตรฐานสนับสนุน ISO/IEC 27003 [6] มาตรฐานนี้ระบุเกี่ยวกับการยกเว้นการควบคุมดังต่อไปนี้:

การควบคุมใด ๆ ภายในภาคผนวก ก ที่ไม่ได้มีส่วนช่วยในการปรับเปลี่ยนความเสี่ยง ควรถูกยกเว้นจาก SoA และควรให้เหตุผลสำหรับการยกเว้น.

ดังนั้นเหตุผลในการยกเว้นการควบคุมจะต้องทำให้ชัดเจนว่าเหตุใดการควบคุมจึงไม่สามารถช่วยลดความเสี่ยงด้านความปลอดภัยของข้อมูลของเราได้.

- ข้อมูลเพิ่มเติมเกี่ยวกับการกำหนดและการใช้ถ้อยแถลงความเหมาะสม สามารถค้นหาได้ในคู่มือ ISO 27001 ISMS [20]

1.

2.

หน้าที่ 6

1.

1.ตัวอย่าง

องค์กร ABC ได้จัดทำถ้อยแถลงความเหมาะสมดังต่อไปนี้:

| |

ABC [ถ้อยแถลงความเหมาะสม] Version: 12 พฤศจิกายน 2566 |

| |

# |

หัวข้อมาตรการ |

มาตรการ |

ปฏิบัติใช้? |

เหตุผลในการรวม |

เหตุผลในการไม่รวม |

| |

5.1 |

นโยบายสำหรับความมั่นคงปลอดภัยด้านสารสนเทศ |

|

|

|

|

| |

5.2 |

บทบาทและความรับผิดชอบต่าง ๆ ด้านความมั่นคงปลอดภัยด้านสารสนเทศ |

|

|

|

|

| |

อื่น ๆ |

หน้าที่ 7

หน้าที่ 9

1.

1.

1.

1.

หน้าที่ 10

1.

2.

หน้าที่ ...

มาตรการข้อที่ 5 มาตรการในส่วนขององค์กร (Organizational Controls) มี 37 ข้อ.

1.

5.1 นโยบายด้านความปลอดภัยของข้อมูลหรือสารสนเทศ (Policies for Information Security).

- สิ่งที่มาตรการนี้ต้องการ (What does this control require?) เพื่อให้สอดคล้องกับมาตรการ 5.1 คือ ให้องค์กรของเราบรรลุความสำเร็จดังนี้

- มีการกำหนดนโยบายด้านความปลอดภัยของสารสนเทศ.

- นโยบายเฉพาะหัวข้อได้มีการกำหนดไว้.

- นโยบายนี้และนโยบายเฉพาะหัวข้อมีการอนุมัติโดยฝ่ายจัดการ.

- นโยบายนี้และนโยบายเฉพาะหัวข้อได้มีการจัดพิมพ์.

- นโยบายนี้และนโยบายเฉพาะหัวข้อได้มีการสื่อสารกับผู้ที่เกี่ยวข้อง.

- นโยบายนี้และนโยบายเฉพาะหัวข้อได้มีการสื่อสารกับผู้ที่มีส่วนได้เสีย.

- นโยบายนี้และนโยบายเฉพาะหัวข้อได้รับการยอมรับจากกลุ่มบุคคลและผู้ที่มีส่วนได้เสีย.

- นโยบายนี้และนโยบายเฉพาะหัวข้อได้มีการทบทวนตามช่วงเวลาที่วางแผนไว้.

- นโยบายนี้และนโยบายเฉพาะหัวข้อได้มีการทบทวนหากมีการเปลี่ยนแปลงที่มีนัยสำคัญเกิดขึ้น.

- มาตรการนี้ มีเนื้อหาอะไรบ้าง?

- นโยบายด้านความมั่นคงปลอดภัยสารสนเทศ (Information Security Policy).

มาตรการที่ 5.1 มีการอภิปรายกันระหว่างนโยบายความมั่นคงปลอดภัยด้านสารสนเทศ กับ นโยบายที่เป็นหัวข้อเฉพาะ. มีการนิยามคำว่า นโยบายความมั่นคงปลอดภัยด้านสารสนเทศไว้ดังนี้

นโยบายความปลอดภัยของข้อมูลอธิบายถึงความสำคัญเชิงกลยุทธ์ของ ISMS สำหรับองค์กร และเผยแพร่เป็นเอกสารข้อมูล นโยบายนี้กำหนดทิศทางกิจกรรมด้านความปลอดภัยของข้อมูลภายในองค์กร. (The information security policy describes the strategic importance of the ISMS for the organization and is available as documented information. The policy directs information security activities in the organization.)

- นโยบายเฉพาะหัวข้อ (Topic-specific policies).

- การอนุมัติ การสื่อสาร การรับทราบ และการตรวจสอบ (Approval, Communication, Acknowledgement, and Review).

- การสามารถนำไปใช้ได้จริง (Applicability).

- คำแนะนำในการดำเนินการตรวจสอบ (Instructions for conducting audits)

1.

2.

หน้าที่ ....

หน้าที่ ....

แหล่งอ้างอิง:

01. จาก. ISO 27001 - CONTROLS Handbooks - Implementing and auditing 98 controls to reduce information security risks: ORGANIZATIONAL, PEOPLE, TECHNICAL., Cees Van Wens, ISBN 9798861393560, Deseo Publishing, 2023.